作者:Vista之家 - doo

作者:www.vista123.com

微软在近日发布的安全通告中指出,新发现的漏洞出现在网域名称系统(DNS)服务,被攻击的目标是安装Windows 2000 Server与Windows Server 2003的系统。骇客攻击手法是把动过手脚的资料传到DNS服务攻击。DNS服务的功用,是协助把以文字表示的网址转化为数字型的网际网路协定(IP)位址。

;微软的通告说:“匿名骇客若是利用此弱点,把精心设计的RPC封包传到受影响的系统,就可能得逞。RPC的全名是“远端程序呼叫(Remote Procedure Call),是一种协定(protocol),应用程式用它来向装在网路上另一台连线电脑上的程式索取服务。RPC以前也曾暴露出多项安全弱点,包括一种让Blaster蠕虫蔓延成灾的安全漏洞。

;在最新的这起DNS与RPC警讯传出前几天,微软刚发布4月份的安全更新。同时,资安专家也纷纷示警,提醒民众注意多项Office零时漏洞(zero-day flaws),以及另一起出现在Windows的零时漏洞。

;

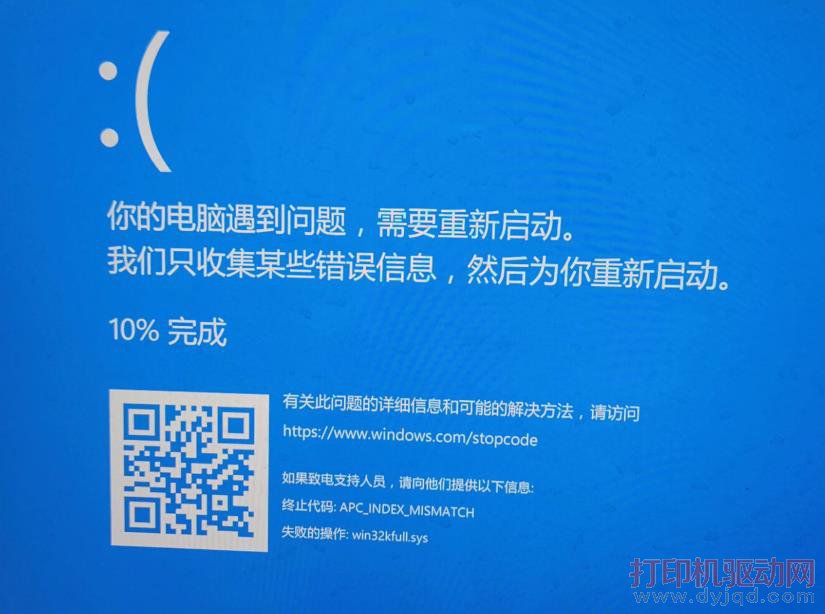

;微软表示,最新的弱点是堆叠型的缓冲区溢位(stack-based buffer overrun)问题。这是常见的一种程式设计问题,频频带给微软公司和Windows使用者头痛的问题。微软说,若是骇客钻此漏洞得逞,可能不需使用者动手配合,就能完全接管有弱点的机器。

;微软说,能利用此漏洞发动的攻击“有限。该公司并表示,一个修补这个问题而制作的Windows安全性更新程式即将完成,但未指明释出的日期。微软下一个“星期二更新日是在5月8日,但倘若攻击威胁升高,微软也可能提前发布安全性更新。

;微软说,Windows XP和Windows Vista不受DNS漏洞影响。不过,潜在这项弱点的作业系统版本包括:Windows 2000 Server Service Pack 4、Windows Server 2003 Service Pack 1,以及Windows Server 2003 Service Pack 2。

标签: